Image by Denny Bú, from Unsplash

Il NCSC rilascia un avvertimento urgente su malware che prende di mira i dispositivi Cisco

Il National Cyber Security Centre (NCSC) del Regno Unito ha rilasciato un nuovo avviso riguardo un attacco malware in corso, che prende di mira specifici dispositivi Cisco, esortando le organizzazioni a prendere immediate misure di protezione.

In fretta? Ecco i fatti essenziali:

- Gli aggressori hanno sfruttato nuove vulnerabilità per impiantare malware, eseguire comandi e rubare dati.

- La guida di rilevamento Cisco evidenzia logs di sistema soppressi e controlli della memoria disabilitati.

- Gli aggressori utilizzano credenziali rubate, creando scenari di accesso “di viaggio impossibile”.

In un nuovo aggiornamento, Cisco ha confermato che lo stesso attore della minaccia dietro la campagna ArcaneDoor dello scorso anno sta ora sfruttando nuove vulnerabilità nei dispositivi della serie Cisco Adaptive Security Appliance (ASA) 5500-X.

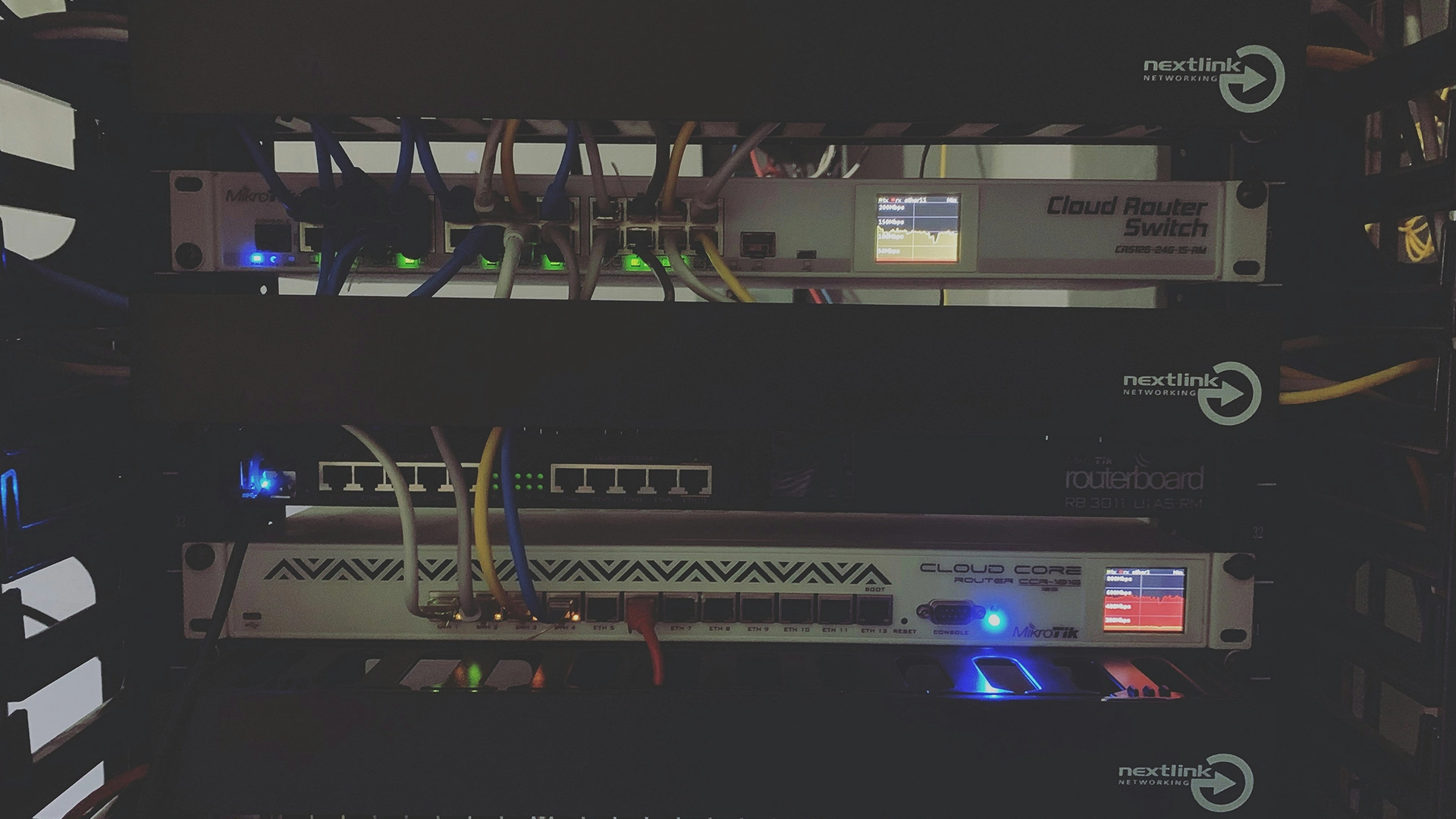

Gli strumenti di networking di Cisco includono router, switch e firewall che dirigono e proteggono il traffico internet. Sono ampiamente utilizzati da aziende e governi per connettere sistemi, abilitare l’accesso remoto e salvaguardare dati sensibili.

Gli aggressori sono riusciti a inserire malware nei sistemi mentre eseguivano comandi e ottenevano dati sensibili dai sistemi compromessi.

L’NCSC ha pubblicato un’analisi dettagliata di due nuove varianti di malware, chiamate RayInitiator e LINE VIPER, che rappresentano una evoluzione più avanzata del malware riscontrato nelle precedenti campagne. L’NCSC afferma che le organizzazioni devono controllare immediatamente i loro sistemi secondo le indicazioni di rimedio di Cisco.

Ollie Whitehouse, Chief Technology Officer dell’NCSC, ha dichiarato: “È fondamentale che le organizzazioni prendano nota delle azioni consigliate evidenziate da Cisco oggi, in particolare sulla rilevazione e rimedio. Incoraggiamo fortemente i difensori della rete a seguire le migliori pratiche dei fornitori e a interagire con il rapporto di analisi del malware dell’NCSC per assistere nelle loro indagini.”

analisiLa tecnologia di fine vita rappresenta un rischio significativo per le organizzazioni. I sistemi e i dispositivi dovrebbero essere prontamente migrati a versioni moderne per affrontare le vulnerabilità e rafforzare la resilienza”, ha concluso Whitehouse.

Anche Cisco ha rilasciato una dettagliata guida alla rilevazione per i difensori della rete. Spiega come gli aggressori possano tentare di nascondere la loro attività, inclusa la soppressione dei log di sistema, la disabilitazione dei controlli di memoria e l’utilizzo di credenziali rubate per creare scenari di “viaggio impossibile”, dove lo stesso utente effettua l’accesso da luoghi lontani in un lasso di tempo non realistico.

Solo alcuni modelli Cisco ASA 5500-X che eseguono specifiche versioni del software con servizi VPN abilitati sono stati confermati come compromessi. Cisco e il NCSC consigliano agli utenti di aggiornare i loro dispositivi, controllare i loro registri e sostituire tutte le apparecchiature non supportate in quanto creano una crescente minaccia per la sicurezza.

Storia precedente

Storia precedente

Ultimi articoli

Ultimi articoli